Die Sophos XG Firewall Webadminconsole wird zusätzlich mit einer CAPTCHA-Code-Eingabe gegen Angriffe abgesichert. Die CAPTCHA-Abfrage lässt sich über die Device Console deaktivieren.

Die CAPTCHA-Abfrage erscheint wenn die Webadminconsole außerhalb der bekannten LAN-Firewallzone aufgerufen wird. Das ist typischerweise beim Aufruf via VPN der Fall. Administratoren, die sich häufiger über Site-to-Site-VPN mit Firewalls verbinden, werden so bei der Arbeit blockiert. Die CAPTCHA-Abfrage lässt sich (derzeit) leider nicht über die Webadminconsole konfigurieren oder deaktivieren. Das kann derzeit ausschließlich über die Device Console erledigt werden.

Warnung: Zugriff auf Webadminconsole einschränken

Aus Sicherheitsgründen sollte die CAPTCHA-Abfrage nur deaktiviert werden, wenn der Webadminconsole-Zugriff über Administration → Device Access eingeschränkt wurde:

- Local service ACL → Admin services: HTTPS auf wenige Zonen beschränken (z.B. LAN und VPN).

- Local service ACL exception rule:

- Allow-Rule erstellen: HTTPS für ausgewählte IPs oder Subnetze (z.B. Admin-Clients, Server)

- Deny-Rule erstellen: Any HTTPS Drop

TIPP: Wenn mehrere Firewalls eingeschränkt werden sollen, kann die Local service ACL exception rule auch zentral über Sophos Central konfiguriert werden.

Sophos XG Webadminconsole CAPTCHA deaktivieren

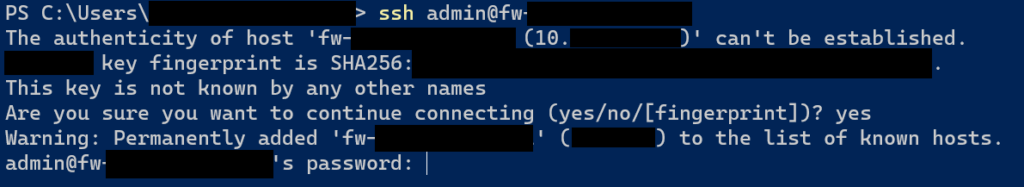

Mit Putty oder SSH wird eine Verbindung zur CLI der jeweiligen Sophos Firewall hergestellt:

ssh admin@10.1.2.3Code-Sprache: PowerShell (powershell)

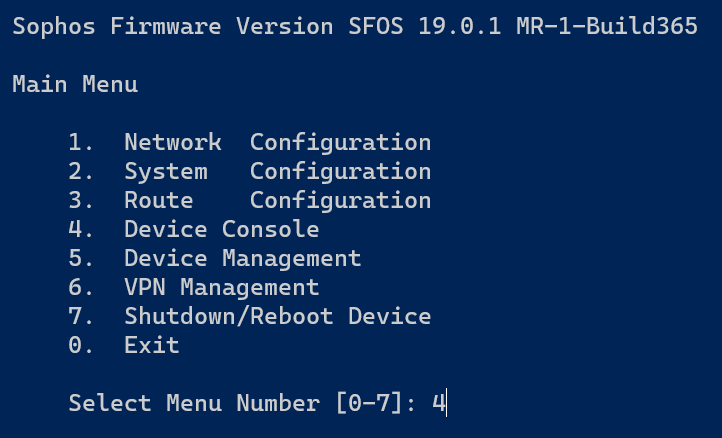

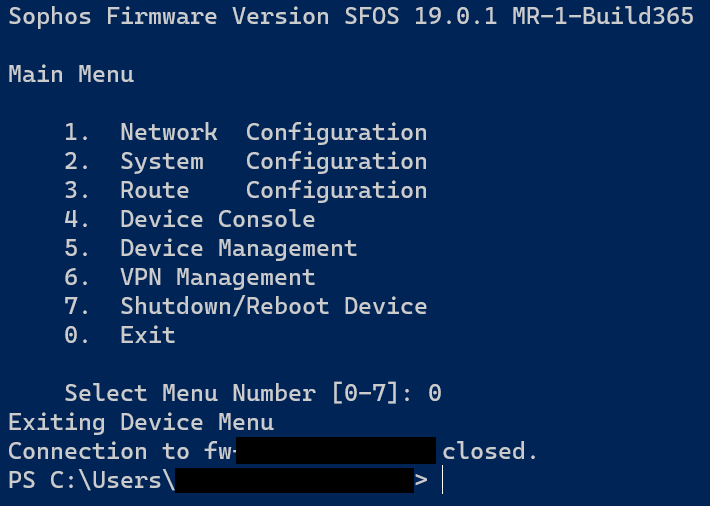

Im Sophos Main Menu wird „4. Device Console“ verwendet:

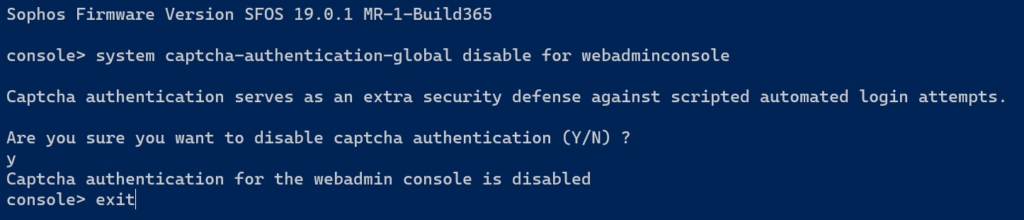

Mit dem nachstehenden Befehl wird die CAPTCHA-Eingabe für die Webadminconsole deaktiviert.

Der Befehl muss mit Y bestätigt werden.

Mit exit kehrt man zum Main Menu zurück.

system captcha-authentication-global disable for webadminconsoleCode-Sprache: Bash (bash)

Die SSH-Verbindung wird im Anschluss über „0. Exit“ ordnungsgemäß getrennt:

Die Webadminconsole ohne CAPTCHA:

Quelle: docs.sophos.com